随着春节临近,勒索病毒攻击形势日益严峻,近期有单位遭受phobos病毒家族的actin勒索病毒攻击,请注意加强安全防范。

01

病毒危害

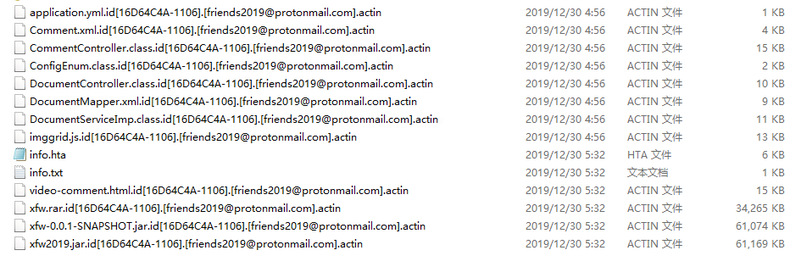

(1)系统文件被加密

(2)病毒运行结束不退出,影响系统正常使用

(3)病毒运行后尝试破解本地局域网口令

02

黑客攻击手法

(1)控制跳板机

黑客从系统维护人员处窃取目标网络跳板机控制权限。由于受害跳板机没有遭受口令破解情况,极有可能是系统维护人员感染远控木马导致跳板机账号口令被黑客窃取。

(2)内网入侵过程

黑客控制跳板机后,通过浏览器下载黑客工具包:

hxxp://drop1.dmf.link/dl/282176/ttt.rar(现已被清理)

该工具包中含有如下工具:

日志清理工具:xDedicLogCleaner.exe

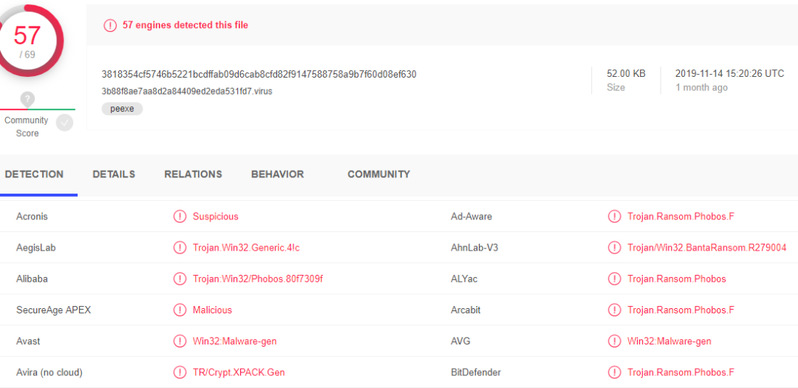

勒索病毒程序:ph_exec.ex_

局域网共享目录感染工具:networkshare_pre2.exe

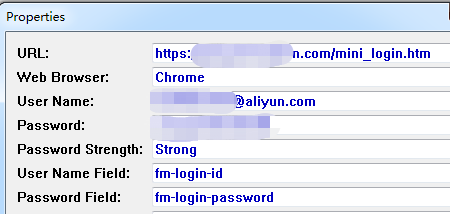

浏览器密码提取工具:WebBrowserPassView.exe。使用该工具获取到浏览器中留存的云服务后台账号:

(3)内网渗透

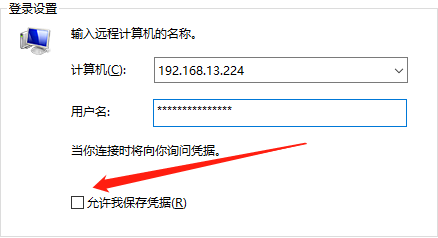

系统运维人员通过该跳板机登陆内网服务器时将登陆凭据在远程桌面连接程序中保存,导致黑客使用远程桌面直接登陆内网中的服务器,如下图:

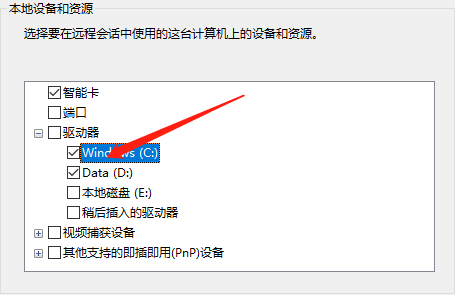

而且本地设备和资源中默认将分区进行远程映射,导致目标服务器上勒索病毒运行以后,跳板机上的硬盘文件也被勒索病毒破坏:

03

攻击总结及建议

(1)攻击总结

黑客窃取跳板机账号口令,于夜间登陆后使用内网扫描、口令爆破等方法进行内网渗透,工作结束后使用日志清理工具清理攻击痕迹。

(2)防范建议

加强跳板机安全管理,尽量减少远程维护情况,通过防火墙设置跳板机安全管理策略;

注意加强系统口令;

注意管理工具安全使用方法,不随意保存口令、登陆凭证;

加强重要数据备份。

转自 共创网安